Descubre cómo evitar caer en 'phishing'

'Phishing': un clic marca la diferencia

¿Has oído hablar del 'phishing'? Se trata de un tipo de ciberataque que está cada vez de más actualidad. Los delincuentes cibernéticos hacen uso de esta técnica para estafar y obtener información confidencial de forma fraudulenta.

'Phishing': un clic marca la diferencia.

¿Qué es el phishing?

El phishing consiste en el envío de mensajes, bien a través del correo electrónico, de SMS (conocido como smishing), mensajería instantánea o, incluso, de redes sociales, en los que los delincuentes cibernéticos suplantan la identidad de cualquier organización conocida para obtener nuestra información más confidencial (contraseñas, datos bancarios, etc.) incitándonos a hacer clic en un enlace que redirige a una página falsa.

Los correos electrónicos suelen incluir un enlace que conduce al usuario a páginas web falsificadas. Una vez allí, se solicita información personal del propio usuario y este, al creer que es de confianza, la proporciona, cayendo en mano de los estafadores (o phishers).

El phishing también se puede presentar en páginas web a través de banners publicitarios que incitan a descargar un antivirus o cualquier otro programa y en un formulario que solicita datos personales.

Los ataques de phishing, además de aumentar año tras año, son cada vez más sofisticados y convincentes, consiguiendo confundir a los usuarios, que ven cómo su propia seguridad queda comprometida. Lo peor de esos ciberataques es que en la mayoría de las ocasiones infectan tu terminal —ya sea móvil u ordenador— sin que te des cuenta.

Muchas son las excusas que utilizan estos cibercriminales para captar nuestra atención y redirigirnos a páginas web fraudulentas que simulan ser las legítimas: actualizaciones urgentes, paquetes que no has solicitado pero que necesitas recoger cuanto antes, avisos de un último pago, el banco pidiendo que cambies tus claves...

Pero podemos hacer frente a estos ciberataques. Monitorizar un sitio web o usar un buen antivirus son algunas de las formas más eficaces de ganarle la partida al phishing. Si te das cuenta de que una página web es falsa —esto sucede cuando no empieza por https:// o no tiene un candado cerrado en la barra del navegador—, nuestra recomendación es que limpies la memoria caché del navegador. Esto permitirá eliminar cualquier software no deseado.

Historia y evolución del phishing

Las técnicas y objetivos del phishing han evolucionado a lo largo de su historia. En los años 70 surgió su precedente más importante: una subcultura en torno a los ataques a través del sistema telefónico. Estos primeros hackers eran conocidos como phreaks, una combinación de las palabras en inglés “phone” (teléfono) y “freak” (raro). En un momento en el que no había demasiados ordenadores en red, el phreaking se convirtió en la primera técnica para estafar a los usuarios.

La creación del término phishing se atribuyó a un conocido hacker de mediados de los años 90, Khan C Smith. Entonces, America Online (AOL) era el principal proveedor de acceso a Internet y los hackers y piratas informáticos lo utilizaron para realizar ataques de phishing contra usuarios. Incluso cuando AOL adoptó medidas de seguridad, los atacantes recurrieron a otras técnicas como hacerse pasar por empleados de AOL para pedir a los usuarios que verificaran sus cuentas y les facilitaran información de facturación.

En la década de los 2000, los ciberdelincuentes perfilaron una definida estrategia de phishing: se hacían pasar por una marca mundialmente conocida y se dirigían a direcciones de correo electrónico a gran escala. Cualquier tema era válido para estafar a las víctimas: avisos de cierre de la cuenta bancaria, campañas benéficas, premios… El objetivo era usurpar la identidad de marcas conocidas y utilizadas en el día a día para hacerse con información y dinero de las víctimas. El phishing progresivamente dirigió su atención a explotar los sistemas de pago bancario online y las redes sociales se convirtieron en un blanco fácil para el robo de identidad por todos los datos personales registrados en ellas.

En respuesta a las medidas de seguridad implantadas con el tiempo y a una cierta madurez del público ante la amenaza, las campañas de phishing se han vuelto cada vez más sofisticadas. Un escenario ante el que los proveedores de ciberseguridad siguen innovando para responder a los nuevos retos.

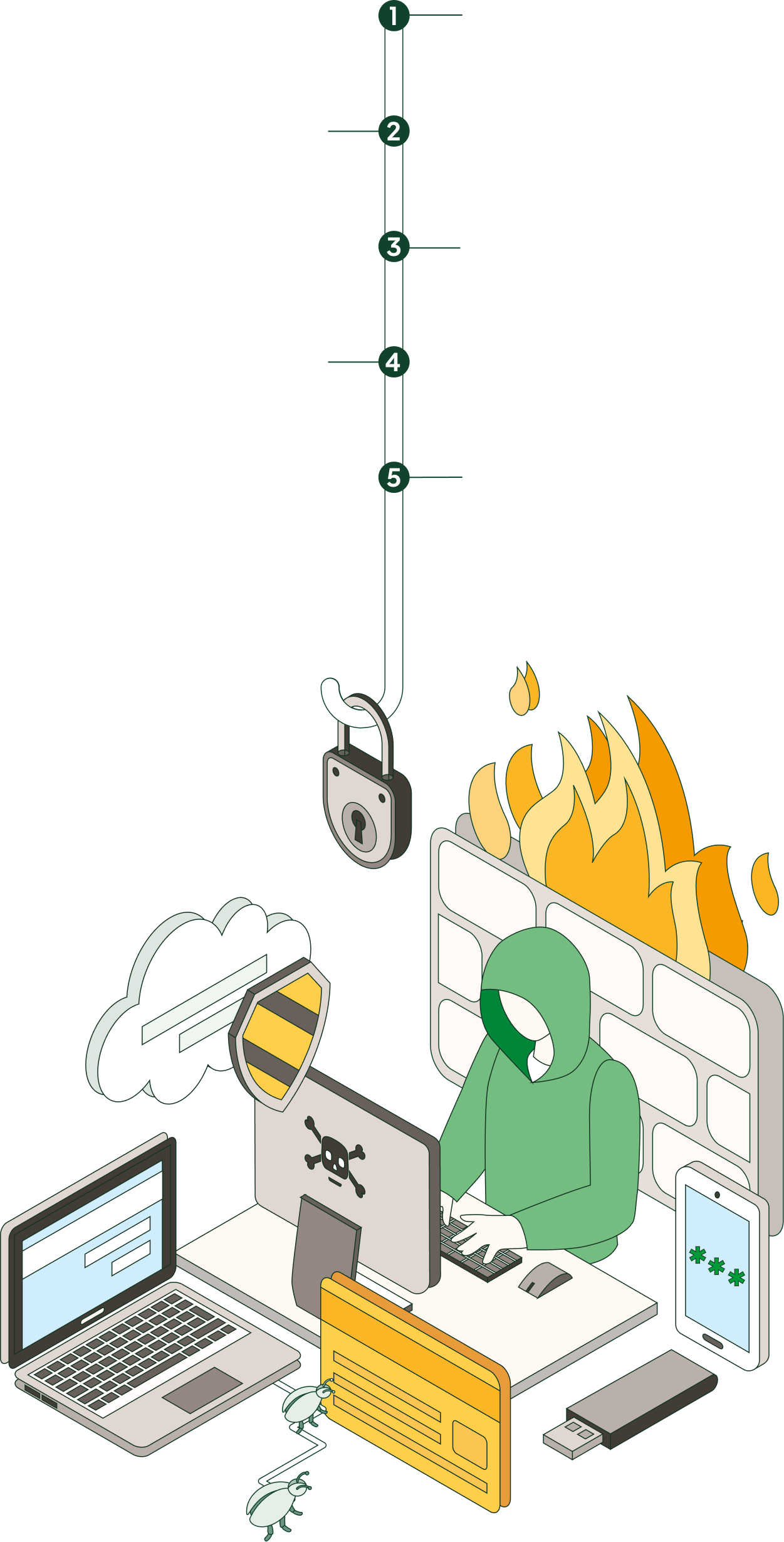

Proceso y tipo de información robada en el phishing

-

Falsificación de una persona, organización o empresa de confianza.

-

Envío de mensajes por algún medio de comunicación.

-

Un porcentaje de usuarios confía en el mensaje y hace clic.

-

Los usuarios acceden a un sitio web falso e ingresan sus datos personales.

-

El atacante obtiene datos personales del usuario y los actualiza con fines maliciosos.

¿Qué tipo de información roba un phisher?

Datos personales

- Direcciones de correo

- Número de DNI

- Datos de localización y contacto

Información financiera

- Número de la tarjeta de crédito

- Número de cuenta

- Información de e-commerce

Credenciales de acceso

- Redes sociales

- Cuentas de correo

- Aplicaciones bancarias online

VER INFOGRAFÍA: Proceso y tipo de información robada en el phishing [PDF]

Tipos de phishing

La compañía de seguridad y privacidad informática IT Governance destaca los cinco principales tipos de phishing en la actualidad:

![]() Phishing por correo electrónico

Phishing por correo electrónico

La mayoría de los ataques de phishing se envían por correo electrónico. El delincuente registra un dominio falso que imita a una organización real y envía miles de solicitudes genéricas. El dominio falso suele tener caracteres intercambiados, como "r" y "n" una junto a otra para crear "rn" en lugar de "m". En otros casos, los estafadores crean un dominio único que incluye el nombre de la organización legítima en la URL e imágenes de la empresa o marca. Como regla general, se debe comprobar la dirección de correo electrónico que pida hacer clic en un enlace o descargar un archivo adjunto.

![]() Spear phishing

Spear phishing

Es un ejemplo de phishing más sofisticado. Hace referencia a los correos electrónicos maliciosos enviados a una persona concreta. Los delincuentes que practican este tipo de estafa ya disponen de información importante de la víctima, como su nombre, su lugar de trabajo, su cargo…

![]() Whaling

Whaling

Los ataques whaling son más selectivos. Son ataques de phishing en los que los cibercriminales suplantan a ejecutivos de alto rango u otros líderes empresariales. Aunque el objetivo final del whaling es el mismo que el de cualquier otro tipo de ataque de phishing, la técnica suele ser mucho más sutil. Los delincuentes se aprovechan de la disposición de los empleados a seguir las instrucciones de su jefe.

![]() Smishing y vishing

Smishing y vishing

Tanto en el smishing como en el vishing, el teléfono sustituye al correo electrónico como método de comunicación. En el smishing, los delincuentes envían mensajes de texto (cuyo contenido es muy similar al del phishing por correo electrónico), y en el vishing, recurren a una conversación telefónica. Uno de los pretextos más comunes son los mensajes de un supuesto banco alertando de una actividad sospechosa.

![]() Angler phishing

Angler phishing

El angler phishing es una táctica nueva de estafa a través de la cual los piratas informáticos se hacen pasar por personal de atención usando plataformas y cuentas de redes sociales. Se pueden utilizar URL falsas, sitios web clonados, publicaciones y tweets, y mensajería instantánea para persuadir a la gente de que divulgue información confidencial o descargue programas maliciosos. Por otra parte, los delincuentes pueden utilizar los datos que la gente publica voluntariamente en las redes sociales para crear ataques muy selectivos.

¿Cómo evitar ser víctima de este ciberataque?

Todos los usuarios corremos el riesgo de ser víctimas de phishing. No obstante, cualquier dirección pública será más susceptible de ser objeto de un ataque. El primer paso es no contestar a ningún correo que solicite información personal o financiera. Sin embargo, distinguir un mensaje de phishing de otro que no lo es puede no ser tarea fácil. Por eso, aquí tienes una serie de consejos para poder evitar que te engañen:

- Verifica que la dirección del email se corresponde con la persona que te lo envía.

- Presta atención al tono del contenido. Si requiere urgencia o te ofrece cualquier tipo de ganga, desconfía.

- Antes de hacer clic en un link y proporcionar tus datos, comprueba que la página a la que te dirige es la auténtica.

- Utiliza contraseñas seguras: una clave segura es aquella que combina letras mayúsculas, minúsculas, números y símbolos, con al menos 8 caracteres de longitud.

- No dejar sesiones abiertas. Es recomendable cerrar sesión, desconectarse o abandonar el servicio por completo cuando no lo vayas a utilizar.

- Instala un antivirus en todos tus dispositivos y haz análisis recurrentes.

VER INFOGRAFÍA COMPLETA: 'Phishing', un clic marca la diferencia [PDF] Enlace externo, se abre en ventana nueva.